CÁLCULO1

CÁLCULO2

CÁLCULO3

CÁLCULO4

CÁLCULO5

CÁLCULO6

TABLA MULTIPLICAR

GRÁFICA

LOGOS

La hoja de cálculo es un programa que te permite hacer operaciones y cálculos cotidianos , con resultados perfectos y sin tener que copiar o calcular todo uno por uno , además puedes hacer gráficas y demás. Es una herramienta muy útil y fácil de usar.

En las hojas de cálculo se ponen fórmulas con las que puedes hacer todas las operaciones. En diferentes programas hice sumas , porcentajes, restas , gráficas y demás.

viernes, 19 de mayo de 2017

miércoles, 3 de mayo de 2017

Editores de texto y Writer

Estos son los enlaces a los archivos de Writte:

1.Ejercicios de límites

https://drive.google.com/drive/my-drive

2. Archivo para editar letras , parentésis , etc.

https://drive.google.com/drive/my-drive

EDITORES DE TEXTOS

Son programas informáticos que permite crear y modificar archivos de texto.

Las principales funciones de un editor de texto son:

- Marcar región

-Búsqueda y reemplazo

- Copiar, cortar y pegar

- Formatear

- Deshacer y rehacer

- Importar

- Filtros

- Acceso remoto

Editores más utilizados:

-FocusWriter

- WriterMonkey

- Q10

- MetroTextual

- Write

-SimpleWrite

EDITOR DE TEXTO WRITER

Tiene todas las características de una herramienta moderna, con todas las funciones de procesamiento de textos y autoedición. Es bastante simple, pero también muy eficaz.

FORMATOS DE ARCHIVO DE TEXTO

Un doc está creado con Microsoft Word. Es un archivo que generalmente puede ser modificado. Para tener documentos más seguros y que no puedan modificarse : PDF.

miércoles, 22 de marzo de 2017

GIMP III: Maquillaje. Color, saturación, tono, contraste, brillo... Fuentes y tipografía

La foto fue retocada con el programa GIMP , con las herramientas de

la foto anterior de retoque fotográfico.

viernes, 17 de marzo de 2017

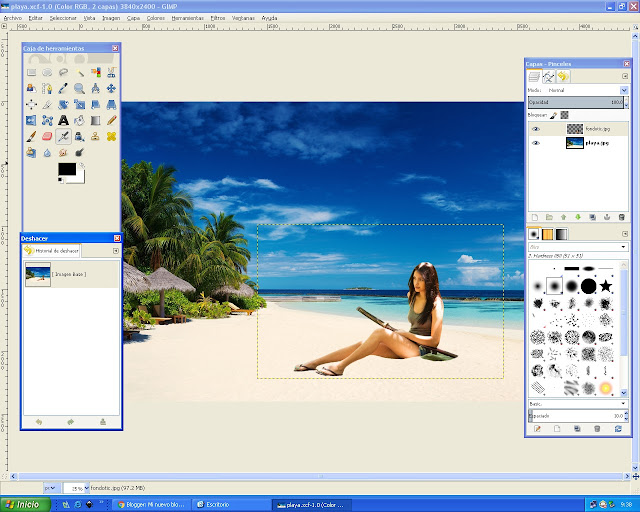

GIMP II: Cambio de fondo

El cambio de fondo se hace con el programa GIMP , necesitas dos capas ( La primera con la foto original y la segunda con el fondo que quieres poner). Luego de tener las dos imágenes , colocas la original delante del fondo. A continuación coges en ventanas: Capas , historial de deshacer y caja de herramientas. Lo siguiente es con la goma de borrar borras el fondo de la original y ya ves que va quedando el nuevo fondo. Por último pones la foto al tamaño que quieras proporcional con el fondo.

viernes, 3 de marzo de 2017

GIMP: restaurar y colorear fotos antiguas.

1.

Esta foto fué restaurada con GIMP , lo primero que hice fué sacar las herramientas para poder restaurarla (Capas , caja de herramientas y historial de deshacer ) , las tienes en ventanas.

Utilizando la caja de herramientas puedes reparar daños y manchas producidas en las fotos mediante la herramienta de clonar por ejemplo. El historial de deshacer sirve para deshacer los errores ( Por ejemplo si te equivocas y clonas un sitio donde no es). Además las capas .

Para crear el gif vas a la página http://picasion.com/i/2nkml y coges la imagen sin restaurar y la restaurada , haces el gif y le das a save y lo buscan en la carpeta guardada.

viernes, 3 de febrero de 2017

Retoque fotográfico: pros y contras. Pixrl I

El retoque fotográfico es la corrección de las imperfecciones mediante retoques.

PRINCIPALES PROGRAMAS DE RETOQUES FOTOGRÁFICOS:

1. Adobe Photoshop CS6

Es uno de los programas más usados. Se trata de edición , retoque fotográfico y pintura a base de imágenes.

Ventajas: El photoshop es de alta calidad y con resultados profesionales.

Es fácil de usar y con gran cantidad de herramientas.

Desventajas: Precio elevado

Es pesado y difícil trabajar con el en algunos ordenadores.

Ventajas: El photoshop es de alta calidad y con resultados profesionales.

Es fácil de usar y con gran cantidad de herramientas.

Desventajas: Precio elevado

Es pesado y difícil trabajar con el en algunos ordenadores.

2. GIMP

Es un programa de edición de imágenes digitales en forma de mapa de bits, tanto dibujos como fotografías.

Ventajas: Es un programa libre y gratuito.

Es el programa de manipulación de gráficos en más sistemas operativos.

Está disponible en varios idiomas.

(Herramientas de medidas de ángulos, ,control sobre múltiples capas, efectos para las imágenes, etc...) Blogspot

Desventajas: Menos funcionalidades que otras.

(Al principio la interfase gráfica puede desconcertar al nuevo usuario.)Tecniburgos

(Al principio la interfase gráfica puede desconcertar al nuevo usuario.)Tecniburgos

3. Photoscape

Es un visor y editor de imágenes rápido. Abre imágenes y las organiza. Presentaciones en forma de diapositivas

Ventajas: Fácil de usar

Gratuito

Permite imprimir collage, retrato, calendario...

Gasta poca memoria

Desventajas: Compatibilidad con pocos formatos gráficos

Algunos tamaños de ventana no se adaptan bien

Soporte RAW limitado

Es un visor y editor de imágenes rápido. Abre imágenes y las organiza. Presentaciones en forma de diapositivas

Ventajas: Fácil de usar

Gratuito

Permite imprimir collage, retrato, calendario...

Gasta poca memoria

Desventajas: Compatibilidad con pocos formatos gráficos

Algunos tamaños de ventana no se adaptan bien

Soporte RAW limitado

4. Paintshop Pro X5 Ultimate

Es un programa de retoque y mejora de fotografías digitales.

Ventajas: Ajustable

Exporta álbumes y películas en HD.

Manejos de formatos RAW.

Desventajas: Instalación lenta

Consumo pesado de recursos

Cuesta dinero.

Ventajas: Ajustable

Exporta álbumes y películas en HD.

Manejos de formatos RAW.

Desventajas: Instalación lenta

Consumo pesado de recursos

Cuesta dinero.

5. Aperture

Programa de Apple solo compatible con MAC.

Ventajas: Muy potente.

Editor de fotos de gran alcance.

Reconocimiento facial y soporte de vídeo .

Desventajas: Lento

Sin estabilización de imagen para vídeo.

Coste muy caro (80 euros).

Programa de Apple solo compatible con MAC.

Ventajas: Muy potente.

Editor de fotos de gran alcance.

Reconocimiento facial y soporte de vídeo .

Desventajas: Lento

Sin estabilización de imagen para vídeo.

Coste muy caro (80 euros).

El Photoshop es una herramienta útil ya que permite eliminar los defectos , pero en mi opinión no se debería usar ya que estás dando una imagen que en realidad no es la tuya, si no una modificada y con diferentes proporciones , rasgos y demás. Hoy en día el Photoshop es una herramienta presente en casi todos los sitios , en algunos más y en otros menos.

El Photoshop debería usarse en mi opinión para modificar imágenes antiguas y recuperarlas con mejor calidad por ejemplo, pero no para modificar rasgos , proporciones o demás de personas.

EJEMPLOS DE PHOTOSHOP O RETOQUES FOTOGRÁFICOS:

El Photoshop debería usarse en mi opinión para modificar imágenes antiguas y recuperarlas con mejor calidad por ejemplo, pero no para modificar rasgos , proporciones o demás de personas.

EJEMPLOS DE PHOTOSHOP O RETOQUES FOTOGRÁFICOS:

Como se puede ver en esta foto se ha realizado retoque fotográfico. En ella suavizaron la piel, eliminaron arrugas y pusieron una dentadura nueva.

En esta imagen modificaron sus proporciones ( Menos volumen) y más brillo.

viernes, 27 de enero de 2017

Derechos de propiedad intelectual y tipos de licencias.

Las licencias son documentos donde se permite a una persona hacer una cosa ( Autorización).

TIPOS DE LICENCIAS:

Copyright:

Es una de las más conocidas y usadas. Está licencia te permite ver la obra del autor que la hizo , pero a cambio tienes que pagar para tenerla y pedir permiso para utilizarla. Es ilegal redestribuirla.

Es utilizada en "discográficas, libros, obras teatrales, películas y softwares" (Grabando un corto)

Copyleft:

Esta licencia es similar a la de Creative Commons. Es todo lo contrario a la de Copyright , ya que te permite modificar la obra , distribuirla , mejorarla y compartirla con otros usuarios.

Creative Commons:

Esta licencia está creada a partir de Copyleft. Es muy usada en los blogs , en esta licencia "tú decides la protección que le quieres dar a la información" ( Grabando un corto) . Dentro de ella hay varios tipos de licencias. Un defecto de esta licencia es que las obras no son anónimas.

Shareware:

Esta licencia te permite redistribuir el Software a cambio de que tu pagues un coste. No es posible modificar cosas.

Estas son otras licencias menos comunes:

TIPOS DE LICENCIAS DE YOU TUBE

Si alguien quiere usar tu video te tienen que pedir permiso directamente y con las licencias creative commons ''CC-BY'' permiten que otras personas usen tu vídeo para crear copias, editar , modificar, etc ( No necesitas ningún permiso).

|

| De User:Plenumchamber - This icon has been produced from User:Scindo's this icon and one Nuvolo icon this. From tr:Resim:Telif inceleme.png, LGPL, Enlace |

CRÍTICA: Bajo mi punto de vista creo que las licencias están bien si se usan de forma coherente , también depende de que licencia sea. Por ejemplo a mi no me parece bien que existan licencias donde puedras modificar , distrIbuír y demás las obras de otra gente , ya que hay gente que usa estas licencias de forma inapropiada con el fin de hacer daño.

FUENTES : BBVA , INFORMÁTICA HOY , GRABANDO UN CORTO , WIKIMEDIA COMMONS

domingo, 22 de enero de 2017

Seguridad informática II. Malware: virus. Eliminar el virus de la policía. BIOS.

¿Cómo soluciono el problema si mi ordenador está infectado?

1. Analiza tu dispositivo: Varias herramientas para ayudarte a analizar y limpiar tu computadora o dispositivo móvil son : Kaspersky , Eset , TrendMicro y F-Secure.

2. Limpia tu navegador web: Puedes eliminar complementos del navegador sospechosos o deshacer los cambios recientes en la configuración del navegador.Si utilizas Chrome, también puedes descargar el limpiador de Chrome para obtener ayuda con el software malicioso.

3. Actualiza tu navegador web: Al utilizar la última versión de tu navegador web, asegúrate de contar con las últimas actualizaciones de seguridad. Facebook es compatible con estos navegadores: Chrome ,Firefox ,Safari ,Internet Explorer o Microsoft Edge.

Como eliminar el virus de la policia

Cuando se activa, impide usar el ordenador hasta que no se ha llevado a cabo una acción determinada, como efectuar un pago en efectivo.

Lo primero es descargar el archivo Kapersky , luego pasas el archivo al USB y reinicias el ordenador con el USB conectado. Después nada más se enciende el ordenador le das F2 y entras en la BIOS.El siguiente paso es entrar en la BIOS (generalmente pulsando F2 nada más encenderlo) e indicarle que queremos que el sistema arranque con esa unidad (CDROM o USB). " Una vez arrancado con el antivirus, nos aparecerá la pantalla. Como nos indica, pulsamos cualquier tecla.Nos pedirá que aceptemos lo términos y nos obligará a elegir en el siguiente menú. Elegimos la primera opción, en modo gráfico.Lo siguiente que veamos será esto:Marcamos todas las unidades del pc y pulsamos sobre “Start Objects Scan”. El antivirus nos detectará y eliminará los objetos maliciosos, de modo que al reiniciar estará limpio de virus. No obstante, una vez que hayamos reiniciado, recomiendo pasarle también Malwarebytes Anti-Malware, porque es extremadamente potente y encontrará otros virus o troyanos escondidos en el ordenador." (La vida nos conoce)

-¿Qué es la BIOS?

Es el sistema básico de entrada y salida.

-¿Cuáles son sus funciones?

Cargar una copia del firmware hacia la memoria RAM.

miércoles, 18 de enero de 2017

BULOS CONOCIDOS POR LA RED

BULOS CONOCIDOS POR LA RED

Los bulos son intentos de hacer creer a un grupo de personas por Internet que algo falso es real. Suelen ser anuncios de sorteos o en los que dicen que van a dar regalos totalmente gratuitos.

-Los siguientes bulos son unos de los mas usuales:

1. Zara y el timo de la tarjeta regalo de 500 euros: Mediante un sorteo , en la red social Facebook.

2. El águila que se llevó al niño por los aires: Es un montaje de unos estudiantes de animación canadienses.

3. ¡Regalamos 500 iPhone que no podemos vender!: Este bulo suele aparecer por la red social Facebook e Instagram , en las que se se regalan iPhones por que están ya sacados de la caja.

¿Cómo reconocer un bulo en Internet?

-Normalmente suelen ser anónimos ; sin fuentes.

-No tienen la fecha en la que fueron publicados.

-Suelen llamar la atención.

-Suelen tener faltas ortográficas.

¿Qué es el Adware?

"El Adware es un sistema de publicidad y en el que ofrece publicidad web." (Wikipedia)

¿Qué es un Hacker?

"Un Hacker es una persona con grandes conocimientos de informática que se dedica a acceder ilegalmente a sistemas informáticos ajenos y a manipularlos. Algunos de ellos diseñan virus muy perjudiciales."

"Los Black Hat Hackers continuamente buscan la forma de entrar o romper la seguridad de lo que quieren y tienen de objetivo el dinero."

"Los White Hat Hackers son los que penetran la seguridad de sistemas para encontrar vulnerabilidades. Algunos son consultores de seguridad, trabajan para alguna compañía en el área de seguridad informática. " (Wikipedia)

¿Qué es un Exploit?

Un Exploit es un trozo de software que se utiliza para aprovechar una vulnerabilidad de seguridad de un sistema de información para conseguir algo.

¿Qué es un Hoax?

Un Hoax es un bulo por la web.

¿Qué es un Phishing?

Es una suplantación de identidad por Internet.

¿ Qué es un Scam?

Un Scam es una estafa por medios electrónicos. Se usa para definir los intentos de estafa a través de un correo electrónico falso.

¿Qué es un Spam?

Un Spam es un mensaje basura que hace referencia a los mensajes no solicitados, no deseados o con correo anónimo, normalmente publicitarios, generalmente son enviados en grandes cantidades y perjudiciales.

EL SPHISHING

Como ya dije el Sphishing es una suplantación de identidad , los problemas que puede acarrear son pérdida del acceso al correo electrónico a pérdidas económicas importantes.

Para denunciar conforme a "la Ley de Enjuiciamiento Criminal, artículos265 y 266, exige la personación del denunciante o su representante legal, en un juzgado o centro policial, donde debe acreditar su identidad." (GDT)

https://www.gdt.guardiacivil.es/webgdt/pinformar.php

¿Qué características debe tener una contraseña para ser segura?

Debe tener números.

Letras mayúsculas y minúsculas.

Caracteres especiales.

Como mínimo 8 carácteres.

No debe tener espacios en blanco.

Los problemas que puede acarrear es que te quiten el dinero de tarjetas de pago por Internet , cuentas personales como el correo , que se hagan pasar por ti o que compren

productos desde tu tarjeta.

Fuentes de información: DEXPIERTA ,WIKIPEDIA y SIUF.

Suscribirse a:

Comentarios (Atom)